Примерное время чтения статьи: 11 минут

Алгоритм SHA-256 – один из самых известных в криптографии. Его используют в сферах, где особенно важны целостность данных, надежность проверки информации и устойчивость системы к подделкам. Для криптоиндустрии алгоритм хеширования SHA-256 давно стал практическим стандартом, на котором построены процессы майнинга, верификация блоков и транзакций в сети первой криптовалюты.

В этой статье мы разберем, что такое алгоритм SHA-256, как он используется в криптовалютной отрасли, какие задачи решает, чем отличается от других алгоритмов хеширования, а также рассмотрим, что можно майнить на алгоритме SHA-256 и какие устройства применяются для такой добычи.

Что такое SHA-256

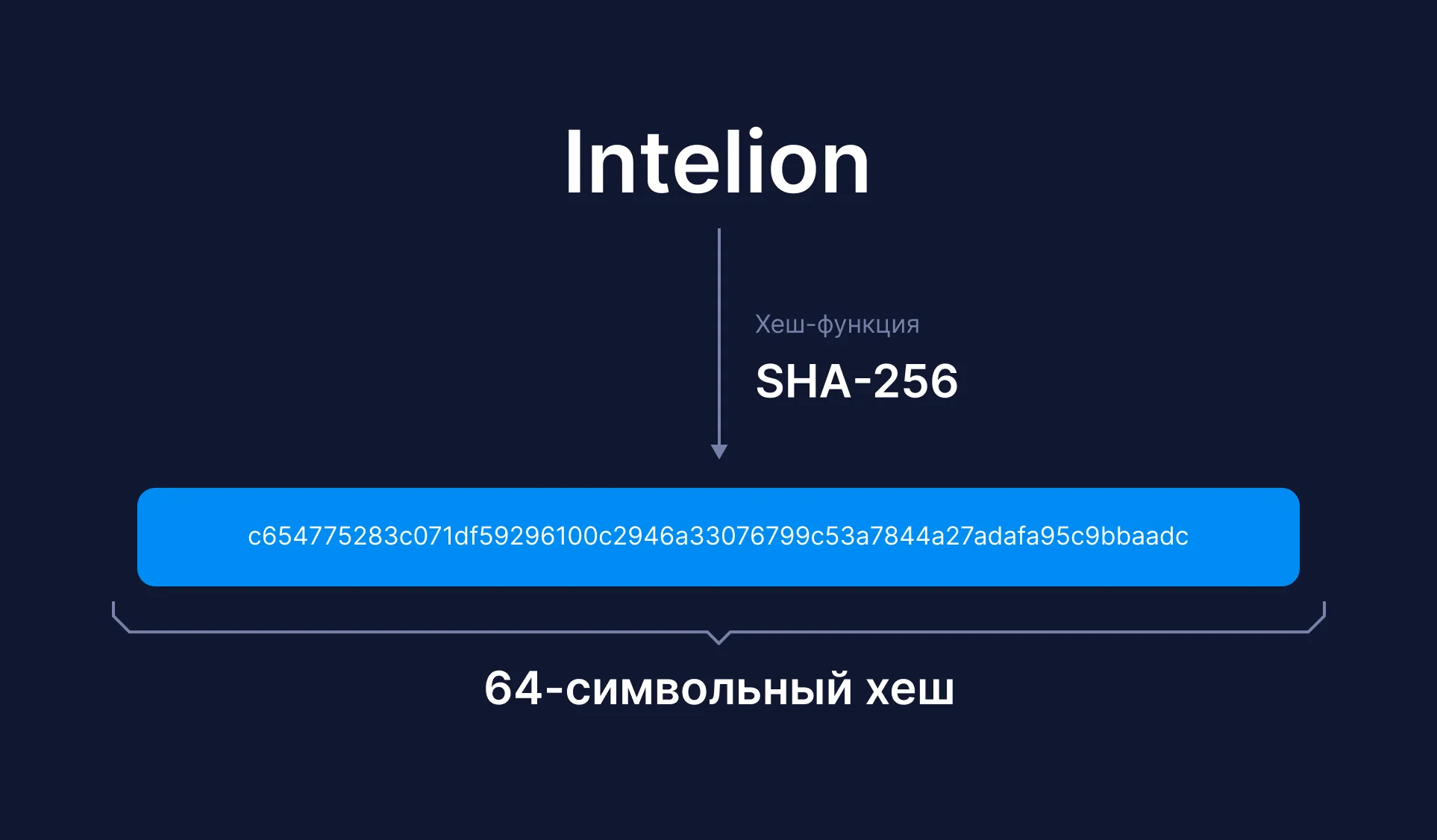

SHA-256 – это криптографический алгоритм хеширования из семейства SHA-2. Его разработка была связана с необходимостью создать более надежный стандарт после того, как прежние методы хеширования начали терять устойчивость. Название алгоритма связано с длиной результата: на выходе он всегда формирует хеш длиной 256 бит, независимо от того, насколько большим был исходный объем данных. Аббревиатура SHA переводится как безопасный алгоритм хеширования (Secure Hash Algorithm).

Алгоритм хеширования SHA-256 создает уникальный цифровой отпечаток информации, который позволяет быстро проверить, изменялись ли данные. Даже минимальное изменение исходного файла, текста или блока информации приводит к совершенно иному результату хеширования.

Именно это свойство сделало SHA-256 особенно востребованным в тех сферах, где важно не просто хранить данные, а быть уверенным в их неизменности. Алгоритм применяют в цифровых подписях, интернет-сертификатах, системах хранения паролей и, конечно, в блокчейн-сетях.

В криптовалютной среде SHA-256 особенно тесно связан с Биткоином. Здесь алгоритм майнинга SHA-256 используется как основа для подтверждения блоков и поддержания целостности реестра. Благодаря этому алгоритм стал не просто инструментом информационной безопасности, а частью глобальной цифровой экономики.

Как работает SHA-256

Чтобы понять принцип работы SHA-256, не обязательно углубляться в криптографию. Достаточно представить, что алгоритм берет любые входные данные – например, слово, текст или файл – превращает их в короткий цифровой результат фиксированной длины (64 символа). Этот результат и называется хешем.

Общий принцип работы выглядит так:

1. Подготовка исходных данных

Сначала алгоритм подготавливает входную информацию к обработке. Она разбивается на блоки одинакового размера. Неважно, что подается на вход, короткая фраза или большой файл, принцип остается одним и тем же: алгоритм обрабатывает данные не целиком сразу, а по частям.

2. Последовательная обработка каждого блока

Далее каждый блок по очереди проходит через внутреннюю функцию преобразования. На этом этапе содержимое блока многократно перерабатывается. Смысл в том, чтобы исходные данные было невозможно узнать по итоговому результату, а даже небольшое изменение на входе полностью меняло выход.

3. Формирование итогового хеша

Когда обработка всех блоков завершена, алгоритм выдает окончательный результат – хеш фиксированной длины.

Главная особенность SHA-256 в том, что даже минимальное изменение исходных данных полностью меняет итоговый хеш. Если изменить хотя бы один символ, на выходе получится уже совсем другой результат. Поэтому SHA-256 удобен для проверки целостности данных. Если хеш совпадает, значит, информация с высокой вероятностью не менялась. Если не совпадает – данные были изменены.

Алгоритм майнинга SHA-256 важен не только для добычи криптовалюты, он одновременно поддерживает безопасность сети, делает структуру блокчейна устойчивой и помогает сохранять единые правила для всех участников.

Подробнее о том, как работает процесс хеширования, вы можете прочитать в статье от экспертов Академии Intelion.

Аспекты безопасности SHA-256

Одна из главных причин популярности SHA-256 – его высокая репутация с точки зрения надежности. Алгоритм считается устойчивым к ситуациям, при которых разные данные могли бы дать одинаковый результат. Именно эта устойчивость делает его подходящим для защиты цифровых процессов, где критична точность проверки.

Еще одно важное свойство состоит в том, что SHA-256 воспринимается как односторонний алгоритм. Это означает, что получить исходные данные по готовому хешу практически невозможно из-за высокой вычислительной сложности. Для систем безопасности это принципиально важно, поскольку это снижает риск обратного восстановления информации.

При этом ошибки в программной реализации, недостаточное тестирование или нарушения стандартов могут ослабить защиту вне зависимости от того, насколько надежен сам алгоритм.

Также в экспертной среде обсуждается вопрос будущих технологических вызовов, включая развитие квантовых вычислений. Однако в рамках текущих практических сценариев SHA-256 продолжает рассматриваться как надежный и востребованный стандарт, который сохраняет актуальность в цифровой безопасности и криптоиндустрии.

Примеры использования SHA-256

Один из самых заметных примеров применения SHA-256 – сеть Биткоин. Здесь алгоритм используется для майнинга на алгоритме Proof of Work, проверки блоков и защиты всей цепочки записей от изменений. Если попытаться изменить даже один элемент внутри блока, это изменит его хеш, что нарушит целостность цепочки, и такая подмена станет заметной.

Кроме блокчейна, SHA-256 широко используется в веб-среде. Он применяется в интернет-сертификатах SSL/TLS, которые помогают браузеру удостовериться, что пользователь подключается именно к подлинному сайту. Это один из тех процессов, которые обычно остаются незаметными, но ежедневно работают в фоновом режиме при открытии защищенных сайтов.

Также SHA-256 применяется в системах хранения данных, архивных решениях и механизмах аутентификации. В таких случаях алгоритм помогает подтверждать подлинность информации и снижать риски, связанные с подделкой или незаметным изменением содержимого.

Сравнение SHA-256 с другими алгоритмами хеширования

SHA-256 появился как более надежная альтернатива алгоритмам, которые со временем начали считаться недостаточно устойчивыми. Одним из поводов для его широкого распространения стала постепенная утрата доверия к SHA-1 из-за выявленных уязвимостей, меньшей степени устойчивости к ситуациям, когда разные исходные данные приводят к одинаковому хешу. На этом фоне SHA-256 занял место более современного и безопасного решения.

Его ключевое преимущество заключается в сочетании надежности, широкого признания и практической распространенности. Алгоритм используется в большом количестве цифровых систем, а значит, хорошо изучен и глубоко встроен в существующую инфраструктуру. Это особенно важно для отраслей, где нужна не экспериментальная технология, а проверенный стандарт.

При этом в профессиональной среде уже существуют и другие направления развития, включая семейство SHA-3. Такие решения рассматриваются как потенциальный следующий этап криптографической эволюции, особенно если в будущем возрастут требования к длине хеша и устойчивости алгоритмов. Однако на текущем этапе SHA-256 сохраняет прочные позиции и не утрачивает практической значимости.

Какие монеты можно майнить на SHA-256

Если говорить о практическом применении SHA-256 в майнинге, то самой популярной криптовалютой на этом алгоритме остается биткоин. Именно он формирует основной спрос на оборудование, работающее на SHA-256. Кроме того, этот же алгоритм используется и в ряде связанных проектов, включая форки биткоина, например Bitcoin Cash. Поэтому ASIC-майнеры на SHA-256 обычно рассматривают прежде всего как оборудование для добычи BTC и близких к нему монет.

Лучшие асики на алгоритме SHA-256

Среди популярных решений для майнинга биткоина и его форков можно выделить следующие модели:

- Хэшрейт 234 TH/s

- Потребление 3 750 Вт

- Хэшрейт 234 TH/s

- Потребление 3 750 Вт

Будущее SHA-256

Несмотря на то, что SHA-256 существует уже много лет, он остается востребованным и актуальным. Его продолжают использовать в цифровой безопасности, защите веб-сервисов, майнинге и инфраструктуре криптовалютных проектов. Такая устойчивость объясняется тем, что алгоритм сочетает практическую надежность, широкое признание и интегрированность в уже существующие системы.

При этом развитие технологий не останавливается. В профессиональной среде обсуждаются как новые стандарты хеширования, так и будущие вызовы, связанные с ростом вычислительных мощностей и возможным развитием квантовых вычислений.

Однако на текущем этапе предпосылок для утраты значения SHA-256 не наблюдается. Напротив, он сохраняет статус одного из важнейших алгоритмов современной цифровой среды и продолжает выполнять роль надежной основы для множества процессов.

SHA-256 – это не просто технический алгоритм, а важный элемент современной цифровой инфраструктуры. Он используется там, где необходимо подтвердить целостность данных, обеспечить устойчивость к подделкам и сохранить доверие к цифровым процессам. Именно поэтому алгоритм хеширования SHA-256 стал стандартом не только в информационной безопасности, но и в блокчейн-отрасли. Он особенно тесно связан с биткоином и его экосистемой: алгоритм помогает поддерживать безопасность блоков, делает возможной работу Proof of Work.